The OAuth 2.0 Authorization Framework

https://oauth.net/2/

https://www.rfc-editor.org/rfc/rfc6749.txt

Abstract

The OAuth 2.0 authorization framework enables a third-party application to obtain limited access to an HTTP service, either on behalf of a resource owner by orchestrating an approval interaction between the resource owner and the HTTP service, or by allowing the third-party application to obtain access on its own behalf. This specification replaces and obsoletes the OAuth 1.0 protocol described in RFC 5849.

Платформа авторизації OAuth 2.0 дозволяє програмі третьої сторони отримувати обмежений доступ до служби HTTP від імені власника ресурсу, організовуючи взаємодію затвердження між власником ресурсу та службою HTTP, або дозволяючи програмі третьої сторони отримати доступ від свого імені. Ця специфікація замінює та застаріває протокол OAuth 1.0, описаний у RFC 5849.

Status of This Memo

This is an Internet Standards Track document.

This document is a product of the Internet Engineering Task Force (IETF). It represents the consensus of the IETF community. It has received public review and has been approved for publication by the Internet Engineering Steering Group (IESG). Further information on Internet Standards is available in Section 2 of RFC 5741.

Information about the current status of this document, any errata, and how to provide feedback on it may be obtained at http://www.rfc-editor.org/info/rfc6749.

Copyright Notice

Copyright (c) 2012 IETF Trust and the persons identified as the document authors. All rights reserved.

This document is subject to BCP 78 and the IETF Trust’s Legal Provisions Relating to IETF Documents (http://trustee.ietf.org/license-info) in effect on the date of publication of this document. Please review these documents carefully, as they describe your rights and restrictions with respect to this document. Code Components extracted from this document must include Simplified BSD License text as described in Section 4.e of the Trust Legal Provisions and are provided without warranty as described in the Simplified BSD License.

1. Introduction

In the traditional client-server authentication model, the client requests an access-restricted resource (protected resource) on the server by authenticating with the server using the resource owner’s credentials. In order to provide third-party applications access to restricted resources, the resource owner shares its credentials with the third party. This creates several problems and limitations:

У традиційній моделі автентифікації клієнт-сервер клієнт запитує ресурс з обмеженим доступом (захищений ресурс) на сервері шляхом автентифікації на сервері за допомогою облікових даних власника ресурсу. Щоб надати стороннім програмам доступ до обмежених ресурсів, власник ресурсу ділиться своїми обліковими даними з третьою стороною. Це створює кілька проблем і обмежень:

-

Third-party applications are required to store the resource owner’s credentials for future use, typically a password in clear-text.

-

Servers are required to support password authentication, despite the security weaknesses inherent in passwords.

-

Third-party applications gain overly broad access to the resource owner’s protected resources, leaving resource owners without any ability to restrict duration or access to a limited subset of resources.

-

Resource owners cannot revoke access to an individual third party without revoking access to all third parties, and must do so by changing the third party’s password.

-

Compromise of any third-party application results in compromise of the end-user’s password and all of the data protected by that password.

-

Програми сторонніх розробників повинні зберігати облікові дані власника ресурсу для подальшого використання, як правило, пароль у відкритому вигляді.

-

Сервери повинні підтримувати автентифікацію за паролем, незважаючи на недоліки безпеки, властиві паролям.

-

Програми третіх сторін отримують надто широкий доступ до захищених ресурсів власника ресурсу, залишаючи власників ресурсів без будь-якої можливості обмежити тривалість або доступ до обмеженої підмножини ресурсів.

-

Власники ресурсів не можуть скасувати доступ до окремої третьої сторони, не скасувавши доступ для всіх третіх сторін, і повинні зробити це, змінивши пароль третьої сторони.

-

Компрометація будь-якої програми третьої сторони призводить до компрометації пароля кінцевого користувача та всіх даних, захищених цим паролем.

OAuth вирішує ці проблеми, запроваджуючи рівень авторизації та відокремлюючи роль клієнта від ролі власника ресурсу. У OAuth клієнт запитує доступ до ресурсів, які контролюються власником ресурсу та розміщені на сервері ресурсів, і отримує інший набір облікових даних, ніж у власника ресурсу.

Instead of using the resource owner’s credentials to access protected resources, the client obtains an access token – a string denoting a specific scope, lifetime, and other access attributes. Access tokens are issued to third-party clients by an authorization server with the approval of the resource owner. The client uses the access token to access the protected resources hosted by the resource server.

Замість того, щоб використовувати облікові дані власника ресурсу для доступу до захищених ресурсів, клієнт отримує маркер доступу — рядок, що позначає конкретну область, час життя та інші атрибути доступу. Маркери доступу видаються стороннім клієнтам сервером авторизації зі схвалення власника ресурсу. Клієнт використовує маркер доступу для доступу до захищених ресурсів, розміщених на сервері ресурсів.

For example, an end-user (resource owner) can grant a printing service (client) access to her protected photos stored at a photo-sharing service (resource server), without sharing her username and password with the printing service. Instead, she authenticates directly with a server trusted by the photo-sharing service (authorization server), which issues the printing service delegation-specific credentials (access token).

Наприклад, кінцевий користувач (власник ресурсу) може надати службі друку (клієнту) доступ до своїх захищених фотографій, які зберігаються в службі обміну фотографіями (сервер ресурсу), не повідомляючи своє ім’я користувача та пароль службі друку. Натомість вона здійснює автентифікацію безпосередньо на сервері, якому довіряє служба обміну фотографіями (сервер авторизації), який видає облікові дані для делегування служби друку (токен доступу).

This specification is designed for use with HTTP ([RFC2616]). The use of OAuth over any protocol other than HTTP is out of scope.

Ця специфікація розроблена для використання з HTTP ([RFC2616]). Використання OAuth через будь-який протокол, окрім HTTP, виходить за рамки.

The OAuth 1.0 protocol ([RFC5849]), published as an informational document, was the result of a small ad hoc community effort. This Standards Track specification builds on the OAuth 1.0 deployment experience, as well as additional use cases and extensibility requirements gathered from the wider IETF community. The OAuth 2.0 protocol is not backward compatible with OAuth 1.0. The two versions may co-exist on the network, and implementations may choose to support both. However, it is the intention of this specification that new implementations support OAuth 2.0 as specified in this document and that OAuth 1.0 is used only to support existing deployments. The OAuth 2.0 protocol shares very few implementation details with the OAuth 1.0 protocol. Implementers familiar with OAuth 1.0 should approach this document without any assumptions as to its structure and details.

Протокол OAuth 1.0 ([RFC5849]), опублікований як інформаційний документ, став результатом невеликих спеціальних зусиль спільноти. Ця специфікація Standards Track базується на досвіді розгортання OAuth 1.0, а також на додаткових варіантах використання та вимогах щодо розширення, зібраних ширшою спільнотою IETF. Протокол OAuth 2.0 не сумісний із OAuth 1.0. Дві версії можуть співіснувати в мережі, а реалізації можуть вибрати підтримку обох. Однак мета цієї специфікації полягає в тому, щоб нові реалізації підтримували OAuth 2.0, як зазначено в цьому документі, і щоб OAuth 1.0 використовувався лише для підтримки існуючих розгортань. Протокол OAuth 2.0 має дуже мало спільних деталей реалізації з протоколом OAuth 1.0. Розробники, знайомі з OAuth 1.0, повинні підходити до цього документа без будь-яких припущень щодо його структури та деталей.

1.1. Roles

OAuth defines four roles:

resource owner - An entity capable of granting access to a protected resource. When the resource owner is a person, it is referred to as an end-user.

resource server - The server hosting the protected resources, capable of accepting and responding to protected resource requests using access tokens.

client - An application making protected resource requests on behalf of the resource owner and with its authorization. The term “client” does not imply any particular implementation characteristics (e.g., whether the application executes on a server, a desktop, or other devices).

authorization server - The server issuing access tokens to the client after successfully authenticating the resource owner and obtaining authorization.

The interaction between the authorization server and resource server is beyond the scope of this specification. The authorization server may be the same server as the resource server or a separate entity. A single authorization server may issue access tokens accepted by multiple resource servers.

OAuth означує чотири ролі:

Власник ресурсу (resource owner) - суб’єкт, здатний надати доступ до захищеного ресурсу. Якщо власником ресурсу є особа, її називають кінцевим користувачем.

сервер ресурсів (resource server) - сервер, на якому розміщені захищені ресурси, здатний приймати та відповідати на запити захищених ресурсів за допомогою маркерів доступу.

клієнт – додаток, що робить запити на захищений ресурс від імені власника ресурсу та з його авторизації. Термін «клієнт» не передбачає будь-яких конкретних характеристик реалізації (наприклад, чи виконується програма на сервері, робочому столі чи інших пристроях).

сервер авторизації - сервер, який видає маркери доступу клієнту після успішної автентифікації власника ресурсу та отримання авторизації.

Взаємодія між сервером авторизації та сервером ресурсів виходить за рамки цієї специфікації. Сервер авторизації може бути тим самим сервером, що й сервер ресурсів, або окремою сутністю. Один сервер авторизації може видавати маркери доступу, прийняті декількома серверами ресурсів.

1.2. Protocol Flow

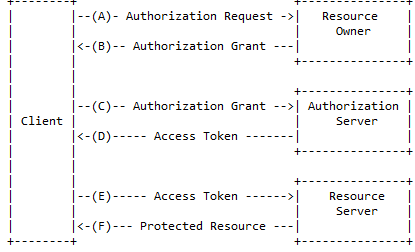

Figure 1: Abstract Protocol Flow

The abstract OAuth 2.0 flow illustrated in Figure 1 describes the interaction between the four roles and includes the following steps:

Абстрактний потік OAuth 2.0, показаний на малюнку 1, описує взаємодію між чотирма ролями та включає такі кроки:

(A) The client requests authorization from the resource owner. The authorization request can be made directly to the resource owner (as shown), or preferably indirectly via the authorization server as an intermediary.

(A) Клієнт запитує авторизацію у власника ресурсу. Запит на авторизацію можна надіслати безпосередньо власнику ресурсу (як показано) або бажано опосередковано через сервер авторизації як посередника.

(B) The client receives an authorization grant, which is a credential representing the resource owner’s authorization, expressed using one of four grant types defined in this specification or using an extension grant type. The authorization grant type depends on the method used by the client to request authorization and the types supported by the authorization server.

(B) Клієнт отримує дозвіл на авторизацію, який є обліковими даними, що представляють дозвіл власника ресурсу, виражений за допомогою одного з чотирьох типів дозволу, визначених у цій специфікації, або за допомогою типу надання розширення. Тип надання авторизації залежить від методу, який використовує клієнт для запиту авторизації, і типів, які підтримуються сервером авторизації.

(C) The client requests an access token by authenticating with the authorization server and presenting the authorization grant.

(C) Клієнт запитує маркер доступу шляхом автентифікації на сервері авторизації та надання дозволу на авторизацію.

(D) The authorization server authenticates the client and validates the authorization grant, and if valid, issues an access token.

(D) Сервер авторизації автентифікує клієнта та перевіряє надання авторизації, і якщо дійсне, видає маркер доступу.

(E) The client requests the protected resource from the resource server and authenticates by presenting the access token.

(E) Клієнт запитує захищений ресурс із сервера ресурсів і автентифікується, представляючи маркер доступу.

(F) The resource server validates the access token, and if valid, serves the request.

(F) Сервер ресурсів перевіряє маркер доступу і, якщо він дійсний, обслуговує запит.

The preferred method for the client to obtain an authorization grant from the resource owner (depicted in steps (A) and (B)) is to use the authorization server as an intermediary, which is illustrated in Figure 3 in Section 4.1.

Переважний спосіб для клієнта отримати дозвіл на авторизацію від власника ресурсу (зображеного в кроках (A) і (B)) полягає в тому, щоб використовувати сервер авторизації як посередника, що показано на малюнку 3 у розділі 4.1.

1.3. Authorization Grant

An authorization grant is a credential representing the resource owner’s authorization (to access its protected resources) used by the client to obtain an access token. This specification defines four grant types – authorization code, implicit, resource owner password credentials, and client credentials – as well as an extensibility mechanism for defining additional types.

Надання авторизації (authorization grant) — це облікові дані, що представляють авторизацію власника ресурсу (для доступу до його захищених ресурсів), що використовується клієнтом для отримання маркера доступу. Ця специфікація визначає чотири типи дозволів — код авторизації, неявні, облікові дані пароля власника ресурсу та облікові дані клієнта — а також механізм розширення для визначення додаткових типів.

1.3.1. Authorization Code

The authorization code is obtained by using an authorization server as an intermediary between the client and resource owner. Instead of requesting authorization directly from the resource owner, the client directs the resource owner to an authorization server (via its user-agent as defined in [RFC2616]), which in turn directs the resource owner back to the client with the authorization code.

Код авторизації отримується за допомогою сервера авторизації як посередника між клієнтом і власником ресурсу. Замість того, щоб запитувати авторизацію безпосередньо у власника ресурсу, клієнт спрямовує власника ресурсу на сервер авторизації (через його агента користувача, як визначено в [RFC2616]), який, у свою чергу, спрямовує власника ресурсу назад до клієнта з кодом авторизації.

Before directing the resource owner back to the client with the authorization code, the authorization server authenticates the resource owner and obtains authorization. Because the resource owner only authenticates with the authorization server, the resource owner’s credentials are never shared with the client.

Перш ніж направити власника ресурсу назад до клієнта з кодом авторизації, сервер авторизації автентифікує власника ресурсу та отримує авторизацію. Оскільки власник ресурсу автентифікується лише на сервері авторизації, облікові дані власника ресурсу ніколи не передаються клієнту.

The authorization code provides a few important security benefits, such as the ability to authenticate the client, as well as the transmission of the access token directly to the client without passing it through the resource owner’s user-agent and potentially exposing it to others, including the resource owner.

Код авторизації надає кілька важливих переваг безпеки, наприклад можливість автентифікації клієнта, а також передачу маркера доступу безпосередньо клієнту, не передаючи його через агент користувача власника ресурсу та потенційно відкриваючи його іншим, у тому числі власник ресурсу.

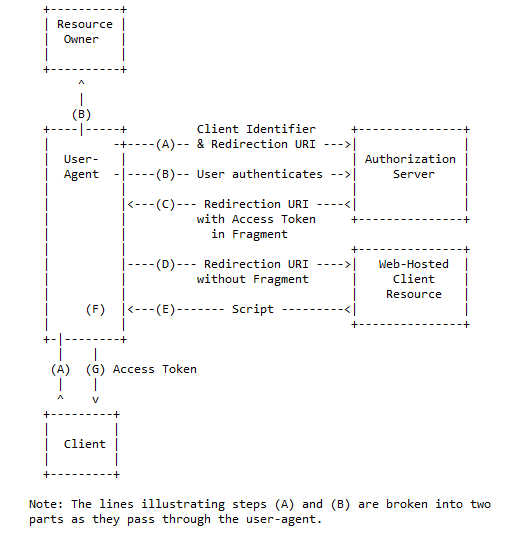

1.3.2. Implicit

The implicit grant is a simplified authorization code flow optimized for clients implemented in a browser using a scripting language such as JavaScript. In the implicit flow, instead of issuing the client an authorization code, the client is issued an access token directly (as the result of the resource owner authorization). The grant type is implicit, as no intermediate credentials (such as an authorization code) are issued (and later used to obtain an access token).

Неявне надання — це спрощений потік коду авторизації, оптимізований для клієнтів, реалізований у браузері за допомогою мови сценаріїв, наприклад JavaScript. У неявному потоці замість того, щоб видавати клієнту код авторизації, клієнту безпосередньо видається маркер доступу (як результат авторизації власника ресурсу). Тип дозволу є неявним, оскільки проміжні облікові дані (наприклад, код авторизації) не видаються (і пізніше використовуються для отримання маркера доступу).

When issuing an access token during the implicit grant flow, the authorization server does not authenticate the client. In some cases, the client identity can be verified via the redirection URI used to deliver the access token to the client. The access token may be exposed to the resource owner or other applications with access to the resource owner’s user-agent.

Під час видачі маркера доступу під час неявного потоку надання, сервер авторизації не автентифікує клієнта. У деяких випадках особу клієнта можна перевірити за допомогою URI перенаправлення, який використовується для доставки маркера доступу клієнту. Маркер доступу може бути відкритий для власника ресурсу або інших програм, які мають доступ до агента користувача власника ресурсу.

Implicit grants improve the responsiveness and efficiency of some clients (such as a client implemented as an in-browser application), since it reduces the number of round trips required to obtain an access token. However, this convenience should be weighed against the security implications of using implicit grants, such as those described in Sections 10.3 and 10.16, especially when the authorization code grant type is available.

Неявні гранти покращують швидкість реагування та ефективність деяких клієнтів (наприклад, клієнта, реалізованого як програма в браузері), оскільки це зменшує кількість двосторонніх переходів, необхідних для отримання маркера доступу. Однак цю зручність слід порівняти з наслідками для безпеки використання неявних дозволів, таких як описані в розділах 10.3 і 10.16, особливо коли доступний тип надання коду авторизації.

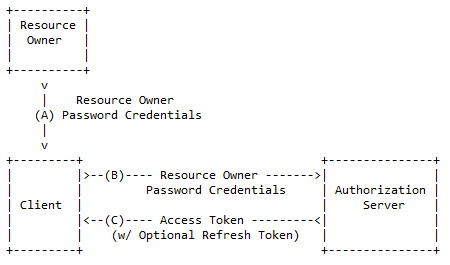

1.3.3. Resource Owner Password Credentials

The resource owner password credentials (i.e., username and password) can be used directly as an authorization grant to obtain an access token. The credentials should only be used when there is a high degree of trust between the resource owner and the client (e.g., the client is part of the device operating system or a highly privileged application), and when other authorization grant types are not available (such as an authorization code).

Облікові дані власника ресурсу з паролем (тобто ім’я користувача та пароль) можна використовувати безпосередньо як надання авторизації для отримання маркера доступу. Облікові дані слід використовувати, лише якщо існує високий ступінь довіри між власником ресурсу та клієнтом (наприклад, клієнт є частиною операційної системи пристрою або високопривілейованою програмою), а також коли інші типи надання авторизації недоступні ( наприклад код авторизації).

Even though this grant type requires direct client access to the resource owner credentials, the resource owner credentials are used for a single request and are exchanged for an access token. This grant type can eliminate the need for the client to store the resource owner credentials for future use, by exchanging the credentials with a long-lived access token or refresh token.

Незважаючи на те, що цей тип надання вимагає прямого доступу клієнта до облікових даних власника ресурсу, облікові дані власника ресурсу використовуються для одного запиту та обмінюються на маркер доступу. Цей тип надання може позбавити клієнта необхідності зберігати облікові дані власника ресурсу для майбутнього використання шляхом обміну обліковими даними з довгостроковим маркером доступу або маркером оновлення.

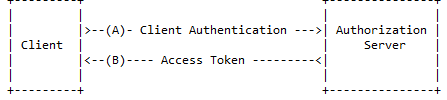

1.3.4. Client Credentials

The client credentials (or other forms of client authentication) can be used as an authorization grant when the authorization scope is limited to the protected resources under the control of the client, or to protected resources previously arranged with the authorization server. Client credentials are used as an authorization grant typically when the client is acting on its own behalf (the client is also the resource owner) or is requesting access to protected resources based on an authorization previously arranged with the authorization server.

Облікові дані клієнта (або інші форми автентифікації клієнта) можна використовувати як дозвіл на авторизацію, коли область авторизації обмежена захищеними ресурсами під контролем клієнта або захищеними ресурсами, попередньо погодженими з сервером авторизації. Облікові дані клієнта зазвичай використовуються як дозвіл авторизації, коли клієнт діє від свого імені (клієнт також є власником ресурсу) або запитує доступ до захищених ресурсів на основі авторизації, попередньо узгодженої з сервером авторизації.

1.4. Access Token

Access tokens are credentials used to access protected resources. An access token is a string representing an authorization issued to the client. The string is usually opaque to the client. Tokens represent specific scopes and durations of access, granted by the resource owner, and enforced by the resource server and authorization server.

Маркери доступу – це облікові дані, які використовуються для доступу до захищених ресурсів. Маркер доступу — це рядок, який представляє авторизацію, надану клієнту. Рядок зазвичай непрозорий для клієнта. Маркери представляють конкретні області та тривалість доступу, надані власником ресурсу та примусові сервером ресурсів і сервером авторизації.

The token may denote an identifier used to retrieve the authorization information or may self-contain the authorization information in a verifiable manner (i.e., a token string consisting of some data and a signature). Additional authentication credentials, which are beyond the scope of this specification, may be required in order for the client to use a token.

Маркер може позначати ідентифікатор, який використовується для отримання інформації авторизації, або може містити інформацію авторизації таким чином, який можна перевірити (тобто рядок маркера, що складається з деяких даних і підпису). Для того, щоб клієнт міг використовувати маркер, можуть знадобитися додаткові облікові дані автентифікації, які виходять за межі цієї специфікації.

The access token provides an abstraction layer, replacing different authorization constructs (e.g., username and password) with a single token understood by the resource server. This abstraction enables issuing access tokens more restrictive than the authorization grant used to obtain them, as well as removing the resource server’s need to understand a wide range of authentication methods.

Маркер доступу забезпечує рівень абстракції, замінюючи різні конструкції авторизації (наприклад, ім’я користувача та пароль) єдиним маркером, зрозумілим серверу ресурсів. Ця абстракція дозволяє видавати маркери доступу з більш обмежувальним рівнем, ніж дозвіл авторизації, який використовується для їх отримання, а також усуває потребу сервера ресурсів розуміти широкий спектр методів автентифікації.

Access tokens can have different formats, structures, and methods of utilization (e.g., cryptographic properties) based on the resource server security requirements. Access token attributes and the methods used to access protected resources are beyond the scope of this specification and are defined by companion specifications such as [RFC6750].

Маркери доступу можуть мати різні формати, структури та методи використання (наприклад, криптографічні властивості) на основі вимог безпеки сервера ресурсів. Атрибути маркерів доступу та методи, що використовуються для доступу до захищених ресурсів, виходять за рамки цієї специфікації та визначені супутніми специфікаціями, такими як [RFC6750].

1.5. Refresh Token

Refresh tokens are credentials used to obtain access tokens. Refresh tokens are issued to the client by the authorization server and are used to obtain a new access token when the current access token becomes invalid or expires, or to obtain additional access tokens with identical or narrower scope (access tokens may have a shorter lifetime and fewer permissions than authorized by the resource owner). Issuing a refresh token is optional at the discretion of the authorization server. If the authorization server issues a refresh token, it is included when issuing an access token (i.e., step (D) in Figure 1).

Маркери оновлення – це облікові дані, які використовуються для отримання маркерів доступу. Маркери оновлення видаються клієнту сервером авторизації та використовуються для отримання нового маркера доступу, коли поточний маркер доступу стає недійсним або закінчується, або для отримання додаткових маркерів доступу з ідентичним або вужчим обсягом (токени доступу можуть мати коротший термін служби та менше дозволів, ніж авторизовано власником ресурсу). Видача маркера оновлення є необов’язковою на розсуд сервера авторизації. Якщо сервер авторизації видає маркер оновлення, він включається під час видачі маркера доступу (тобто крок (D) на малюнку 1).

A refresh token is a string representing the authorization granted to the client by the resource owner. The string is usually opaque to the client. The token denotes an identifier used to retrieve the authorization information. Unlike access tokens, refresh tokens are intended for use only with authorization servers and are never sent to resource servers.

Маркер оновлення — це рядок, який представляє авторизацію, надану клієнту власником ресурсу. Рядок зазвичай непрозорий для клієнта. Маркер позначає ідентифікатор, який використовується для отримання інформації авторизації. На відміну від маркерів доступу, маркери оновлення призначені для використання лише з серверами авторизації та ніколи не надсилаються на сервери ресурсів.

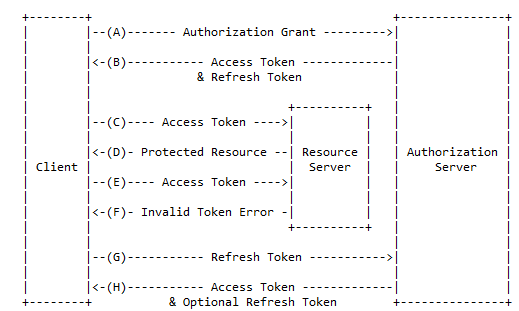

Figure 2: Refreshing an Expired Access Token

The flow illustrated in Figure 2 includes the following steps:

Потік, зображений на малюнку 2, включає такі кроки:

(A) The client requests an access token by authenticating with the authorization server and presenting an authorization grant.

(A) Клієнт запитує маркер доступу шляхом автентифікації на сервері авторизації та надання дозволу на авторизацію.

(B) The authorization server authenticates the client and validates the authorization grant, and if valid, issues an access token and a refresh token.

(B) Сервер авторизації автентифікує клієнта та підтверджує надання авторизації, і якщо дійсне, видає маркер доступу та маркер оновлення.

(C) The client makes a protected resource request to the resource server by presenting the access token.

(C) Клієнт робить запит на захищений ресурс до сервера ресурсів, представляючи маркер доступу.

(D) The resource server validates the access token, and if valid, serves the request.

(D) Сервер ресурсів перевіряє маркер доступу і, якщо він дійсний, обслуговує запит.

(E) Steps (C) and (D) repeat until the access token expires. If the client knows the access token expired, it skips to step (G); otherwise, it makes another protected resource request.

(E) Кроки (C) і (D) повторюються, доки не закінчиться термін дії маркера доступу. Якщо клієнт знає, що термін дії маркера доступу закінчився, він переходить до кроку (G); інакше він робить інший запит на захищений ресурс.

(F) Since the access token is invalid, the resource server returns an invalid token error.

(F) Оскільки маркер доступу недійсний, сервер ресурсів повертає помилку недійсного маркера.

(G) The client requests a new access token by authenticating with the authorization server and presenting the refresh token. The client authentication requirements are based on the client type and on the authorization server policies.

(G) Клієнт запитує новий маркер доступу шляхом автентифікації на сервері авторизації та надання маркера оновлення. Вимоги до автентифікації клієнта залежать від типу клієнта та політик сервера авторизації.

(H) The authorization server authenticates the client and validates the refresh token, and if valid, issues a new access token (and, optionally, a new refresh token).

(H) Сервер авторизації автентифікує клієнта та перевіряє токен оновлення, і якщо дійсний, видає новий токен доступу (і, необов’язково, новий токен оновлення).

Steps (C), (D), (E), and (F) are outside the scope of this specification, as described in Section 7.

Кроки (C), (D), (E) і (F) виходять за рамки цієї специфікації, як описано в Розділі 7.

1.6. TLS Version

Whenever Transport Layer Security (TLS) is used by this specification, the appropriate version (or versions) of TLS will vary over time, based on the widespread deployment and known security vulnerabilities. At the time of this writing, TLS version 1.2 [RFC5246] is the most recent version, but has a very limited deployment base and might not be readily available for implementation. TLS version 1.0 [RFC2246] is the most widely deployed version and will provide the broadest interoperability.

Implementations MAY also support additional transport-layer security mechanisms that meet their security requirements.

Щоразу, коли в цій специфікації використовується захист транспортного рівня (TLS), відповідна версія (або версії) TLS змінюватиметься з часом залежно від широкого розгортання та відомих уразливостей безпеки. На момент написання цієї статті TLS версії 1.2 [RFC5246] є останньою версією, але має дуже обмежену базу для розгортання та може бути недоступною для реалізації. Версія TLS 1.0 [RFC2246] є найпоширенішою версією та забезпечить найширшу взаємодію.

Реалізації МОЖУТЬ також підтримувати додаткові механізми безпеки транспортного рівня, які відповідають їхнім вимогам безпеки.

1.7. HTTP Redirections

This specification makes extensive use of HTTP redirections, in which the client or the authorization server directs the resource owner’s user-agent to another destination. While the examples in this specification show the use of the HTTP 302 status code, any other method available via the user-agent to accomplish this redirection is allowed and is considered to be an implementation detail.

У цій специфікації широко використовуються перенаправлення HTTP, у яких клієнт або сервер авторизації спрямовує агента користувача власника ресурсу до іншого пункту призначення. Хоча приклади в цій специфікації показують використання коду статусу HTTP 302, будь-який інший метод, доступний через агента користувача для виконання цього переспрямування, дозволений і вважається деталлю реалізації.

1.8. Interoperability

OAuth 2.0 provides a rich authorization framework with well-defined security properties. However, as a rich and highly extensible framework with many optional components, on its own, this specification is likely to produce a wide range of non-interoperable implementations.

OAuth 2.0 надає розширену структуру авторизації з чітко визначеними властивостями безпеки. Однак, будучи багатою і дуже розширюваною структурою з багатьма додатковими компонентами, сама по собі ця специфікація, ймовірно, створить широкий спектр несумісних реалізацій.

In addition, this specification leaves a few required components partially or fully undefined (e.g., client registration, authorization server capabilities, endpoint discovery). Without these components, clients must be manually and specifically configured against a specific authorization server and resource server in order to interoperate.

Крім того, ця специфікація залишає кілька обов’язкових компонентів частково або повністю невизначеними (наприклад, реєстрація клієнта, можливості сервера авторизації, виявлення кінцевої точки). Без цих компонентів клієнти повинні бути вручну та спеціально налаштовані для певного сервера авторизації та сервера ресурсів для взаємодії.

This framework was designed with the clear expectation that future work will define prescriptive profiles and extensions necessary to achieve full web-scale interoperability.

Цей фреймворк був розроблений з чітким очікуванням, що майбутня робота визначатиме нормативні профілі та розширення, необхідні для досягнення повної сумісності веб-масштабу.

1.9. Notational Conventions

The key words “MUST”, “MUST NOT”, “REQUIRED”, “SHALL”, “SHALL NOT”, “SHOULD”, “SHOULD NOT”, “RECOMMENDED”, “MAY”, and “OPTIONAL” in this specification are to be interpreted as described in [RFC2119].

Ключові слова «МАЄ», «НЕ ПОВИНЕН», «ОБОВ’ЯЗКОВО», «ПОВИНЕН», «НЕ ПОВИНЕН», «СЛІД», «НЕ СЛІД», «РЕКОМЕНДОВАНО», «МОЖЕ» та «НЕОБОВ’ЯЗКОВО» в цій специфікації є інтерпретувати, як описано в [RFC2119].

This specification uses the Augmented Backus-Naur Form (ABNF) notation of [RFC5234]. Additionally, the rule URI-reference is included from “Uniform Resource Identifier (URI): Generic Syntax” [RFC3986].

У цій специфікації використовується нотація розширеної форми Бекуса-Наура (ABNF) [RFC5234]. Крім того, посилання на правило URI включено з «Уніфікованого ідентифікатора ресурсу (URI): загальний синтаксис» [RFC3986].

Certain security-related terms are to be understood in the sense defined in [RFC4949]. These terms include, but are not limited to, “attack”, “authentication”, “authorization”, “certificate”, “confidentiality”, “credential”, “encryption”, “identity”, “sign”, “signature”, “trust”, “validate”, and “verify”.

Unless otherwise noted, all the protocol parameter names and values are case sensitive.

Деякі терміни, пов’язані з безпекою, слід розуміти в значенні, визначеному в [RFC4949]. Ці терміни включають, але не обмежуються цим, «атака», «автентифікація», «авторизація», «сертифікат», «конфіденційність», «облікові дані», «шифрування», «ідентичність», «знак», «підпис», “довіряти”, “підтверджувати” та “перевіряти”.

Якщо не зазначено інше, усі назви та значення параметрів протоколу чутливі до регістру.

2. Client Registration

Before initiating the protocol, the client registers with the authorization server. The means through which the client registers with the authorization server are beyond the scope of this specification but typically involve end-user interaction with an HTML registration form.

Перед ініціюванням протоколу клієнт реєструється на сервері авторизації. Засоби, за допомогою яких клієнт реєструється на сервері авторизації, виходять за рамки цієї специфікації, але зазвичай передбачають взаємодію кінцевого користувача з реєстраційною формою HTML.

Client registration does not require a direct interaction between the client and the authorization server. When supported by the authorization server, registration can rely on other means for establishing trust and obtaining the required client properties (e.g., redirection URI, client type). For example, registration can be accomplished using a self-issued or third-party-issued assertion, or by the authorization server performing client discovery using a trusted channel.

Реєстрація клієнта не вимагає прямої взаємодії між клієнтом і сервером авторизації. Якщо реєстрація підтримується сервером авторизації, вона може покладатися на інші засоби для встановлення довіри та отримання необхідних властивостей клієнта (наприклад, URI перенаправлення, тип клієнта). Наприклад, реєстрація може бути здійснена за допомогою твердження, виданого самостійно або третьою стороною, або за допомогою сервера авторизації, який виконує виявлення клієнта за допомогою довіреного каналу.

When registering a client, the client developer SHALL:

- specify the client type as described in Section 2.1,

- provide its client redirection URIs as described in Section 3.1.2, and

- include any other information required by the authorization server (e.g., application name, website, description, logo image, the acceptance of legal terms).

Під час реєстрації клієнта розробник клієнта ПОВИНЕН:

- вказати тип клієнта, як описано в розділі 2.1,

- надавати URI перенаправлення клієнта, як описано в розділі 3.1.2, і

- включати будь-яку іншу інформацію, яку вимагає сервер авторизації (наприклад, назву програми, веб-сайт, опис, зображення логотипу, прийняття юридичних умов).

2.1. Client Types

OAuth defines two client types, based on their ability to authenticate securely with the authorization server (i.e., ability to maintain the confidentiality of their client credentials):

confidential - Clients capable of maintaining the confidentiality of their credentials (e.g., client implemented on a secure server with restricted access to the client credentials), or capable of secure client authentication using other means.

public - Clients incapable of maintaining the confidentiality of their credentials (e.g., clients executing on the device used by the resource owner, such as an installed native application or a web browser-based application), and incapable of secure client authentication via any other means.

OAuth визначає два типи клієнтів на основі їх здатності безпечно автентифікуватися за допомогою сервера авторизації (тобто здатності підтримувати конфіденційність своїх облікових даних клієнта):

confidential (конфіденційний) — клієнти, здатні зберігати конфіденційність своїх облікових даних (наприклад, клієнт, реалізований на захищеному сервері з обмеженим доступом до облікових даних клієнта), або здатні безпечно автентифікувати клієнта за допомогою інших засобів.

public - клієнти, які не можуть зберігати конфіденційність своїх облікових даних (наприклад, клієнти, що виконуються на пристрої, який використовує власник ресурсу, наприклад, встановлена рідна програма або програма на основі веб-браузера), і нездатні безпечно автентифікувати клієнта за допомогою будь-яких інших засобів .

The client type designation is based on the authorization server’s definition of secure authentication and its acceptable exposure levels of client credentials. The authorization server SHOULD NOT make assumptions about the client type.

Позначення типу клієнта базується на визначенні безпечної автентифікації сервером авторизації та його прийнятних рівнях доступу до облікових даних клієнта. Сервер авторизації НЕ ПОВИНЕН робити припущення щодо типу клієнта.

A client may be implemented as a distributed set of components, each with a different client type and security context (e.g., a distributed client with both a confidential server-based component and a public browser-based component). If the authorization server does not provide support for such clients or does not provide guidance with regard to their registration, the client SHOULD register each component as a separate client. This specification has been designed around the following client profiles:

Клієнт може бути реалізований як розподілений набір компонентів, кожен з яких має різний тип клієнта та контекст безпеки (наприклад, розподілений клієнт із конфіденційним компонентом на основі сервера та загальнодоступним компонентом на основі браузера). Якщо сервер авторизації не підтримує таких клієнтів або не надає вказівок щодо їх реєстрації, клієнт ПОВИНЕН зареєструвати кожен компонент як окремого клієнта. Ця специфікація розроблена навколо таких профілів клієнтів:

web application - A web application is a confidential client running on a web server. Resource owners access the client via an HTML user interface rendered in a user-agent on the device used by the resource owner. The client credentials as well as any access token issued to the client are stored on the web server and are not exposed to or accessible by the resource owner.

веб-програма - веб-програма є конфіденційним клієнтом, що працює на веб-сервері. Власники ресурсів отримують доступ до клієнта через користувальницький інтерфейс HTML, який відображається в агенті користувача на пристрої, яким користується власник ресурсу. Облікові дані клієнта, а також будь-який маркер доступу, виданий клієнту, зберігаються на веб-сервері та не піддаються чи не доступні для власника ресурсу.

user-agent-based application - A user-agent-based application is a public client in which the client code is downloaded from a web server and executes within a user-agent (e.g., web browser) on the device used by the resource owner. Protocol data and credentials are easily accessible (and often visible) to the resource owner. Since such applications reside within the user-agent, they can make seamless use of the user-agent capabilities when requesting authorization.

Програма на основі агента користувача - програма на основі агента користувача є загальнодоступним клієнтом, у якому код клієнта завантажується з веб-сервера та виконується в агенті користувача (наприклад, веб-браузер) на пристрої, який використовує власник ресурсу . Дані протоколу та облікові дані легко доступні (і часто видимі) для власника ресурсу. Оскільки такі програми містяться в агенті користувача, вони можуть безперешкодно використовувати можливості агента користувача під час запиту авторизації.

native application - A native application is a public client installed and executed on the device used by the resource owner. Protocol data and credentials are accessible to the resource owner. It is assumed that any client authentication credentials included in the application can be extracted. On the other hand, dynamically issued credentials such as access tokens or refresh tokens can receive an acceptable level of protection. At a minimum, these credentials are protected from hostile servers with which the application may interact. On some platforms, these credentials might be protected from other applications residing on the same device.

нативна програма – нативна програма – це загальнодоступний клієнт, встановлений і запущений на пристрої, яким користується власник ресурсу. Дані протоколу та облікові дані доступні власнику ресурсу. Передбачається, що будь-які облікові дані автентифікації клієнта, включені в програму, можна отримати. З іншого боку, динамічно видані облікові дані, такі як маркери доступу або маркери оновлення, можуть отримати прийнятний рівень захисту. Як мінімум, ці облікові дані захищені від ворожих серверів, з якими може взаємодіяти програма. На деяких платформах ці облікові дані можуть бути захищені від інших програм, розташованих на тому самому пристрої.

2.2. Client Identifier

The authorization server issues the registered client a client identifier – a unique string representing the registration information provided by the client. The client identifier is not a secret; it is exposed to the resource owner and MUST NOT be used alone for client authentication. The client identifier is unique to the authorization server.

Сервер авторизації видає зареєстрованому клієнту ідентифікатор клієнта – унікальний рядок, що представляє реєстраційну інформацію, надану клієнтом. Ідентифікатор клієнта не є секретом; він відкритий для власника ресурсу і НЕ ПОВИНЕН використовуватися окремо для автентифікації клієнта. Ідентифікатор клієнта є унікальним для сервера авторизації.

The client identifier string size is left undefined by this specification. The client should avoid making assumptions about the identifier size. The authorization server SHOULD document the size of any identifier it issues.

У цій специфікації розмір рядка ідентифікатора клієнта не визначений. Клієнту слід уникати припущень щодо розміру ідентифікатора. Сервер авторизації ПОВИНЕН документувати розмір будь-якого ідентифікатора, який він видає.

2.3. Client Authentication

If the client type is confidential, the client and authorization server establish a client authentication method suitable for the security requirements of the authorization server. The authorization server MAY accept any form of client authentication meeting its security requirements.

Якщо тип клієнта є конфіденційним, клієнт і сервер авторизації встановлюють метод автентифікації клієнта, який відповідає вимогам безпеки сервера авторизації. Сервер авторизації МОЖЕ прийняти будь-яку форму автентифікації клієнта, яка відповідає його вимогам безпеки.

Confidential clients are typically issued (or establish) a set of client credentials used for authenticating with the authorization server (e.g., password, public/private key pair).

Конфіденційним клієнтам зазвичай видається (або встановлюється) набір облікових даних клієнта, які використовуються для автентифікації на сервері авторизації (наприклад, пароль, пара відкритий/приватний ключ).

The authorization server MAY establish a client authentication method with public clients. However, the authorization server MUST NOT rely on public client authentication for the purpose of identifying the client.

Сервер авторизації МОЖЕ встановити метод автентифікації клієнта з публічними клієнтами. Однак сервер авторизації НЕ ПОВИНЕН покладатися на публічну автентифікацію клієнта з метою ідентифікації клієнта.

The client MUST NOT use more than one authentication method in each request.

Клієнт НЕ ПОВИНЕН використовувати більше одного методу автентифікації в кожному запиті.

2.3.1. Client Password

Clients in possession of a client password MAY use the HTTP Basic authentication scheme as defined in [RFC2617] to authenticate with the authorization server. The client identifier is encoded using the “application/x-www-form-urlencoded” encoding algorithm per Appendix B, and the encoded value is used as the username; the client password is encoded using the same algorithm and used as the password. The authorization server MUST support the HTTP Basic authentication scheme for authenticating clients that were issued a client password.

Клієнти, які мають пароль клієнта, МОЖУТЬ використовувати базову схему автентифікації HTTP, як визначено в [RFC2617], для автентифікації на сервері авторизації. Ідентифікатор клієнта кодується за допомогою алгоритму кодування “application/x-www-form-urlencoded” згідно з Додатком Б, а закодоване значення використовується як ім’я користувача; пароль клієнта кодується за тим самим алгоритмом і використовується як пароль. Сервер авторизації ПОВИНЕН підтримувати базову схему автентифікації HTTP для автентифікації клієнтів, яким було видано пароль клієнта.

For example (with extra line breaks for display purposes only):

Наприклад (з додатковими розривами рядків лише для відображення):

Authorization: Basic czZCaGRSa3F0Mzo3RmpmcDBaQnIxS3REUmJuZlZkbUl3

Alternatively, the authorization server MAY support including the client credentials in the request-body using the following parameters:

Крім того, сервер авторизації МОЖЕ підтримувати включення облікових даних клієнта в тіло запиту за допомогою таких параметрів:

client_id - REQUIRED. The client identifier issued to the client during the registration process described by Section 2.2.

client_id - ОБОВ’ЯЗКОВО. Ідентифікатор клієнта, наданий клієнту під час процесу реєстрації, описаного в розділі 2.2.

client_secret - REQUIRED. The client secret. The client MAY omit the parameter if the client secret is an empty string. Including the client credentials in the request-body using the two parameters is NOT RECOMMENDED and SHOULD be limited to clients unable to directly utilize the HTTP Basic authentication scheme (or other password-based HTTP authentication schemes). The parameters can only be transmitted in the request-body and MUST NOT be included in the request URI.

client_secret - ОБОВ’ЯЗКОВО. Секрет клієнта. Клієнт МОЖЕ опустити параметр, якщо секрет клієнта є порожнім рядком. Включати облікові дані клієнта в тіло запиту за допомогою двох параметрів НЕ РЕКОМЕНДУЄТЬСЯ, і СЛІД обмежуватись клієнтами, які не можуть безпосередньо використовувати базову схему автентифікації HTTP (або інші схеми автентифікації HTTP на основі пароля). Параметри можуть бути передані лише в тілі запиту та НЕ ПОВИННІ включатися в URI запиту.

For example, a request to refresh an access token (Section 6) using the body parameters (with extra line breaks for display purposes only):

Наприклад, запит на оновлення маркера доступу (розділ 6) за допомогою параметрів тіла (з додатковими розривами рядків лише для відображення):

POST /token HTTP/1.1

Host: server.example.com

Content-Type: application/x-www-form-urlencoded

grant_type=refresh_token&refresh_token=tGzv3JOkF0XG5Qx2TlKWIA

&client_id=s6BhdRkqt3&client_secret=7Fjfp0ZBr1KtDRbnfVdmIw

The authorization server MUST require the use of TLS as described in Section 1.6 when sending requests using password authentication.

Сервер авторизації ПОВИНЕН вимагати використання TLS, як описано в розділі 1.6, під час надсилання запитів із використанням автентифікації за паролем.

Since this client authentication method involves a password, the authorization server MUST protect any endpoint utilizing it against brute force attacks.

Оскільки цей метод автентифікації клієнта включає пароль, сервер авторизації ПОВИНЕН захистити будь-яку кінцеву точку, яка його використовує, від атак грубої сили.

2.3.2. Other Authentication Methods

The authorization server MAY support any suitable HTTP authentication scheme matching its security requirements. When using other authentication methods, the authorization server MUST define a mapping between the client identifier (registration record) and authentication scheme.

Сервер авторизації МОЖЕ підтримувати будь-яку відповідну схему автентифікації HTTP, яка відповідає вимогам безпеки. При використанні інших методів автентифікації сервер авторизації ПОВИНЕН визначити відповідність між ідентифікатором клієнта (реєстраційним записом) і схемою автентифікації.

2.4. Unregistered Clients

This specification does not exclude the use of unregistered clients. However, the use of such clients is beyond the scope of this specification and requires additional security analysis and review of its interoperability impact.

Ця специфікація не виключає використання незареєстрованих клієнтів. Однак використання таких клієнтів виходить за рамки цієї специфікації та потребує додаткового аналізу безпеки та аналізу його впливу на сумісність.

3. Protocol Endpoints

The authorization process utilizes two authorization server endpoints (HTTP resources):

-

Authorization endpoint - used by the client to obtain authorization from the resource owner via user-agent redirection.

-

Token endpoint - used by the client to exchange an authorization grant for an access token, typically with client authentication.

У процесі авторизації використовуються дві кінцеві точки сервера авторизації (HTTP-ресурси):

-

Кінцева точка авторизації - використовується клієнтом для отримання авторизації від власника ресурсу через переспрямування агента користувача.

-

Кінцева точка маркера – використовується клієнтом для обміну дозволу авторизації на маркер доступу, як правило, з автентифікацією клієнта.

As well as one client endpoint:

- Redirection endpoint - used by the authorization server to return responses containing authorization credentials to the client via the resource owner user-agent.

Not every authorization grant type utilizes both endpoints. Extension grant types MAY define additional endpoints as needed.

А також одну кінцеву точку клієнта:

- Кінцева точка перенаправлення – використовується сервером авторизації для повернення клієнту відповідей, що містять облікові дані авторизації, через агента користувача власника ресурсу.

Не кожен тип надання авторизації використовує обидві кінцеві точки. Типи надання розширення МОЖУТЬ визначати додаткові кінцеві точки за потреби.

3.1. Authorization Endpoint

The authorization endpoint is used to interact with the resource owner and obtain an authorization grant. The authorization server MUST first verify the identity of the resource owner. The way in which the authorization server authenticates the resource owner (e.g., username and password login, session cookies) is beyond the scope of this specification.

Кінцева точка авторизації використовується для взаємодії з власником ресурсу та отримання дозволу на авторизацію. Сервер авторизації ПОВИНЕН спочатку перевірити особу власника ресурсу. Спосіб, у який сервер авторизації автентифікує власника ресурсу (наприклад, ім’я користувача та пароль для входу, файли cookie сеансу), виходить за рамки цієї специфікації.

The means through which the client obtains the location of the authorization endpoint are beyond the scope of this specification, but the location is typically provided in the service documentation.

Засоби, за допомогою яких клієнт отримує місцезнаходження кінцевої точки авторизації, виходять за рамки цієї специфікації, але місцезнаходження зазвичай надається в документації служби.

The endpoint URI MAY include an “application/x-www-form-urlencoded” formatted (per Appendix B) query component ([RFC3986] Section 3.4), which MUST be retained when adding additional query parameters. The endpoint URI MUST NOT include a fragment component.

URI кінцевої точки МОЖЕ включати компонент запиту у форматі “application/x-www-form-urlencoded” (згідно з Додатком B) ([RFC3986] Розділ 3.4), який ПОВИНЕН зберігатися під час додавання додаткових параметрів запиту. URI кінцевої точки НЕ ПОВИНЕН містити компонент фрагмента.

Since requests to the authorization endpoint result in user authentication and the transmission of clear-text credentials (in the HTTP response), the authorization server MUST require the use of TLS as described in Section 1.6 when sending requests to the authorization endpoint.

Оскільки запити до кінцевої точки авторизації призводять до автентифікації користувача та передачі облікових даних у відкритому вигляді (у відповіді HTTP), сервер авторизації ПОВИНЕН вимагати використання TLS, як описано в розділі 1.6, під час надсилання запитів до кінцевої точки авторизації.

The authorization server MUST support the use of the HTTP “GET” method [RFC2616] for the authorization endpoint and MAY support the use of the “POST” method as well. Parameters sent without a value MUST be treated as if they were omitted from the request. The authorization server MUST ignore unrecognized request parameters. Request and response parameters MUST NOT be included more than once.

Сервер авторизації ПОВИНЕН підтримувати використання методу HTTP “GET” [RFC2616] для кінцевої точки авторизації, а також МОЖЕ підтримувати використання методу “POST”. Параметри, надіслані без значення, ПОВИННІ розглядатися так, ніби вони були пропущені в запиті. Сервер авторизації ПОВИНЕН ігнорувати нерозпізнані параметри запиту. Параметри запиту та відповіді НЕ ПОВИННІ включатися більше одного разу.

3.1.1. Response Type

The authorization endpoint is used by the authorization code grant type and implicit grant type flows. The client informs the authorization server of the desired grant type using the following parameter:

Кінцева точка авторизації використовується потоками типу надання коду авторизації та типу неявного надання. Клієнт інформує сервер авторизації про бажаний тип дозволу за допомогою наступного параметра:

response_type - REQUIRED. The value MUST be one of “code” for requesting an authorization code as described by Section 4.1.1, “token” for requesting an access token (implicit grant) as described by Section 4.2.1, or a registered extension value as described by Section 8.4.

response_type - ОБОВ’ЯЗКОВО. Значення ПОВИННО бути таким: «код» для запиту коду авторизації, як описано в Розділі 4.1.1, «токен» для запиту маркера доступу (неявне надання), як описано в Розділі 4.2.1, або значення зареєстрованого розширення, як описано в Розділ 8.4.

Extension response types MAY contain a space-delimited (%x20) list of values, where the order of values does not matter (e.g., response type “a b” is the same as “b a”). The meaning of such composite response types is defined by their respective specifications.

Типи відповідей розширення МОЖУТЬ містити список значень, розділених пробілами (%x20), де порядок значень не має значення (наприклад, тип відповіді “a b” такий самий, як “b a”). Значення таких складених типів відповідей визначається їх відповідними специфікаціями.

If an authorization request is missing the “response_type” parameter, or if the response type is not understood, the authorization server MUST return an error response as described in Section 4.1.2.1.

Якщо в запиті на авторизацію відсутній параметр «response_type» або якщо тип відповіді не зрозумілий, сервер авторизації ПОВИНЕН повернути відповідь про помилку, як описано в розділі 4.1.2.1.

3.1.2. Redirection Endpoint

After completing its interaction with the resource owner, the authorization server directs the resource owner’s user-agent back to the client. The authorization server redirects the user-agent to the client’s redirection endpoint previously established with the authorization server during the client registration process or when making the authorization request.

Після завершення взаємодії з власником ресурсу сервер авторизації направляє агента користувача власника ресурсу назад до клієнта. Сервер авторизації перенаправляє агента користувача до кінцевої точки перенаправлення клієнта, попередньо встановленої на сервері авторизації під час процесу реєстрації клієнта або під час надсилання запиту авторизації.

The redirection endpoint URI MUST be an absolute URI as defined by [RFC3986] Section 4.3. The endpoint URI MAY include an “application/x-www-form-urlencoded” formatted (per Appendix B) query component ([RFC3986] Section 3.4), which MUST be retained when adding additional query parameters. The endpoint URI MUST NOT include a fragment component.

URI кінцевої точки перенаправлення ПОВИНЕН бути абсолютним URI, як визначено в розділі 4.3 [RFC3986]. URI кінцевої точки МОЖЕ включати компонент запиту у форматі “application/x-www-form-urlencoded” (згідно з Додатком B) ([RFC3986] Розділ 3.4), який ПОВИНЕН зберігатися під час додавання додаткових параметрів запиту. URI кінцевої точки НЕ ПОВИНЕН містити компонент фрагмента.

3.1.2.1. Endpoint Request Confidentiality

The redirection endpoint SHOULD require the use of TLS as described in Section 1.6 when the requested response type is “code” or “token”, or when the redirection request will result in the transmission of sensitive credentials over an open network. This specification does not mandate the use of TLS because at the time of this writing, requiring clients to deploy TLS is a significant hurdle for many client developers. If TLS is not available, the authorization server SHOULD warn the resource owner about the insecure endpoint prior to redirection (e.g., display a message during the authorization request).

Кінцевій точці перенаправлення СЛІД вимагати використання TLS, як описано в Розділі 1.6, якщо запитуваний тип відповіді – «код» або «токен», або коли запит на перенаправлення призведе до передачі конфіденційних облікових даних через відкриту мережу. Ця специфікація не вимагає обов’язкового використання TLS, оскільки на момент написання цієї статті вимога до розгортання TLS від клієнтів є значною перешкодою для багатьох розробників клієнтів. Якщо TLS недоступний, сервер авторизації ПОВИНЕН попередити власника ресурсу про незахищену кінцеву точку перед перенаправленням (наприклад, відобразити повідомлення під час запиту авторизації).

Lack of transport-layer security can have a severe impact on the security of the client and the protected resources it is authorized to access. The use of transport-layer security is particularly critical when the authorization process is used as a form of delegated end-user authentication by the client (e.g., third-party sign-in service).

Відсутність безпеки на транспортному рівні може серйозно вплинути на безпеку клієнта та захищених ресурсів, до яких він має доступ. Використання безпеки транспортного рівня є особливо критичним, коли процес авторизації використовується як форма делегованої автентифікації кінцевого користувача клієнтом (наприклад, служба входу третьої сторони).

3.1.2.2. Registration Requirements

The authorization server MUST require the following clients to register their redirection endpoint:

-

Public clients.

-

Confidential clients utilizing the implicit grant type.

Сервер авторизації ПОВИНЕН вимагати, щоб такі клієнти зареєстрували свою кінцеву точку перенаправлення:

-

Публічні клієнти.

-

Конфіденційні клієнти, які використовують тип неявного гранту.

The authorization server SHOULD require all clients to register their redirection endpoint prior to utilizing the authorization endpoint.

Сервер авторизації ПОВИНЕН вимагати від усіх клієнтів реєстрації своєї кінцевої точки перенаправлення перед використанням кінцевої точки авторизації.

The authorization server SHOULD require the client to provide the complete redirection URI (the client MAY use the “state” request parameter to achieve per-request customization). If requiring the registration of the complete redirection URI is not possible, the authorization server SHOULD require the registration of the URI scheme, authority, and path (allowing the client to dynamically vary only the query component of the redirection URI when requesting authorization).

Сервер авторизації ПОВИНЕН вимагати від клієнта надання повного URI перенаправлення (клієнт МОЖЕ використовувати параметр запиту “state” для досягнення індивідуального налаштування запиту). Якщо запит на реєстрацію повного URI перенаправлення неможливий, сервер авторизації ПОВИНЕН вимагати реєстрації схеми URI, повноважень і шляху (що дозволяє клієнту динамічно змінювати лише компонент запиту URI перенаправлення під час запиту авторизації).

The authorization server MAY allow the client to register multiple redirection endpoints.

Сервер авторизації МОЖЕ дозволити клієнту зареєструвати кілька кінцевих точок перенаправлення.

Lack of a redirection URI registration requirement can enable an attacker to use the authorization endpoint as an open redirector as described in Section 10.15.

Відсутність вимоги щодо реєстрації URI перенаправлення може дозволити зловмиснику використовувати кінцеву точку авторизації як відкритий переспрямовувач, як описано в розділі 10.15.

3.1.2.3. Dynamic Configuration

If multiple redirection URIs have been registered, if only part of the redirection URI has been registered, or if no redirection URI has been registered, the client MUST include a redirection URI with the authorization request using the “redirect_uri” request parameter.

Якщо зареєстровано декілька URI перенаправлення, якщо зареєстровано лише частину URI перенаправлення або якщо URI перенаправлення не зареєстровано, клієнт ПОВИНЕН включити URI перенаправлення до запиту авторизації за допомогою параметра запиту “redirect_uri”.

When a redirection URI is included in an authorization request, the authorization server MUST compare and match the value received against at least one of the registered redirection URIs (or URI components) as defined in [RFC3986] Section 6, if any redirection URIs were registered. If the client registration included the full redirection URI, the authorization server MUST compare the two URIs using simple string comparison as defined in [RFC3986] Section 6.2.1.

Якщо URI перенаправлення включено до запиту авторизації, сервер авторизації ПОВИНЕН порівняти та зіставити отримане значення з принаймні одним із зареєстрованих URI перенаправлення (або компонентів URI), як визначено в розділі 6 [RFC3986], якщо будь-які URI перенаправлення були зареєстровані . Якщо реєстрація клієнта включала повний URI перенаправлення, сервер авторизації ПОВИНЕН порівняти два URI за допомогою простого порівняння рядків, як визначено в [RFC3986] Розділ 6.2.1.

3.1.2.4. Invalid Endpoint

If an authorization request fails validation due to a missing, invalid, or mismatching redirection URI, the authorization server SHOULD inform the resource owner of the error and MUST NOT automatically redirect the user-agent to the invalid redirection URI.

Якщо запит на авторизацію не проходить перевірку через відсутність, недійсність або невідповідність URI перенаправлення, сервер авторизації ПОВИНЕН повідомити власника ресурсу про помилку та НЕ ПОВИНЕН автоматично перенаправляти агента користувача на недійсний URI перенаправлення.

3.1.2.5. Endpoint Content

The redirection request to the client’s endpoint typically results in an HTML document response, processed by the user-agent. If the HTML response is served directly as the result of the redirection request, any script included in the HTML document will execute with full access to the redirection URI and the credentials it contains.

Запит на перенаправлення до кінцевої точки клієнта зазвичай призводить до відповіді HTML-документа, обробленого агентом користувача. Якщо HTML-відповідь подається безпосередньо як результат запиту на перенаправлення, будь-який сценарій, включений у документ HTML, виконуватиметься з повним доступом до URI перенаправлення та облікових даних, які він містить.

The client SHOULD NOT include any third-party scripts (e.g., third-party analytics, social plug-ins, ad networks) in the redirection endpoint response. Instead, it SHOULD extract the credentials from the URI and redirect the user-agent again to another endpoint without exposing the credentials (in the URI or elsewhere). If third-party scripts are included, the client MUST ensure that its own scripts (used to extract and remove the credentials from the URI) will execute first.

Клієнт НЕ ПОВИНЕН включати будь-які сценарії третіх сторін (наприклад, аналітику третіх сторін, соціальні плагіни, рекламні мережі) у відповідь кінцевої точки перенаправлення. Замість цього йому СЛІД витягнути облікові дані з URI та знову перенаправити агента користувача до іншої кінцевої точки, не розкриваючи облікові дані (в URI чи деінде). Якщо включено сценарії сторонніх розробників, клієнт ПОВИНЕН переконатися, що його власні сценарії (які використовуються для вилучення та видалення облікових даних з URI) будуть виконані першими.

3.2. Token Endpoint

The token endpoint is used by the client to obtain an access token by presenting its authorization grant or refresh token. The token endpoint is used with every authorization grant except for the implicit grant type (since an access token is issued directly).

Кінцева точка маркера використовується клієнтом для отримання маркера доступу шляхом представлення свого маркера надання авторизації або оновлення. Кінцева точка маркера використовується з кожним наданням авторизації, за винятком типу неявного надання (оскільки маркер доступу видається безпосередньо).

The means through which the client obtains the location of the token endpoint are beyond the scope of this specification, but the location is typically provided in the service documentation.

Засоби, за допомогою яких клієнт отримує місцезнаходження кінцевої точки маркера, виходять за рамки цієї специфікації, але місцезнаходження зазвичай надається в документації служби.

The endpoint URI MAY include an “application/x-www-form-urlencoded” formatted (per Appendix B) query component ([RFC3986] Section 3.4), which MUST be retained when adding additional query parameters. The endpoint URI MUST NOT include a fragment component.

URI кінцевої точки МОЖЕ включати компонент запиту у форматі “application/x-www-form-urlencoded” (згідно з Додатком B) ([RFC3986] Розділ 3.4), який ПОВИНЕН зберігатися під час додавання додаткових параметрів запиту. URI кінцевої точки НЕ ПОВИНЕН містити компонент фрагмента.

Since requests to the token endpoint result in the transmission of clear-text credentials (in the HTTP request and response), the authorization server MUST require the use of TLS as described in Section 1.6 when sending requests to the token endpoint.

Оскільки запити до кінцевої точки маркера призводять до передачі облікових даних у відкритому вигляді (у HTTP-запиті та відповіді), сервер авторизації ПОВИНЕН вимагати використання TLS, як описано в розділі 1.6, під час надсилання запитів до кінцевої точки маркера.

The client MUST use the HTTP “POST” method when making access token requests.

Клієнт ПОВИНЕН використовувати метод HTTP “POST”, коли надсилає запити маркерів доступу.

Parameters sent without a value MUST be treated as if they were omitted from the request. The authorization server MUST ignore unrecognized request parameters. Request and response parameters MUST NOT be included more than once.

Параметри, надіслані без значення, ПОВИННІ розглядатися так, ніби вони були пропущені в запиті. Сервер авторизації ПОВИНЕН ігнорувати нерозпізнані параметри запиту. Параметри запиту та відповіді НЕ ПОВИННІ включатися більше одного разу.

3.2.1. Client Authentication

Confidential clients or other clients issued client credentials MUST authenticate with the authorization server as described in Section 2.3 when making requests to the token endpoint. Client authentication is used for:

Конфіденційні клієнти або інші клієнти, яким надано облікові дані ПОВИННІ пройти автентифікацію на сервері авторизації, як описано в Розділі 2.3 під час надсилання запитів до кінцевої точки маркера. Аутентифікація клієнта використовується для:

-

Enforcing the binding of refresh tokens and authorization codes to the client they were issued to. Client authentication is critical when an authorization code is transmitted to the redirection endpoint over an insecure channel or when the redirection URI has not been registered in full.

-

Примусове прив’язування токенів оновлення та кодів авторизації до клієнта, якому вони були видані. Автентифікація клієнта є критичною, коли код авторизації передається до кінцевої точки перенаправлення через незахищений канал або коли URI перенаправлення зареєстровано не повністю.

-

Recovering from a compromised client by disabling the client or changing its credentials, thus preventing an attacker from abusing stolen refresh tokens. Changing a single set of client credentials is significantly faster than revoking an entire set of refresh tokens.

-

Відновлення від скомпрометованого клієнта шляхом вимкнення клієнта або зміни його облікових даних, що запобігає зловживанню зловмисником викраденими маркерами оновлення. Змінити один набір облікових даних клієнта значно швидше, ніж відкликати цілий набір маркерів оновлення.

-

Implementing authentication management best practices, which require periodic credential rotation. Rotation of an entire set of refresh tokens can be challenging, while rotation of a single set of client credentials is significantly easier.

-

Впровадження найкращих практик керування автентифікацією, які потребують періодичної ротації облікових даних. Ротація цілого набору токенів оновлення може бути складною, тоді як ротація одного набору облікових даних клієнта значно легша.

A client MAY use the “client_id” request parameter to identify itself when sending requests to the token endpoint. In the “authorization_code” “grant_type” request to the token endpoint, an unauthenticated client MUST send its “client_id” to prevent itself from inadvertently accepting a code intended for a client with a different “client_id”. This protects the client from substitution of the authentication code. (It provides no additional security for the protected resource.)

Клієнт МОЖЕ використовувати параметр запиту «client_id», щоб ідентифікувати себе під час надсилання запитів до кінцевої точки маркера. У запиті “grant_type” “authorization_code” до кінцевої точки маркера неавтентифікований клієнт ПОВИНЕН надіслати свій “client_id”, щоб запобігти ненавмисному прийняттю коду, призначеного для клієнта з іншим “client_id”. Це захищає клієнта від підміни коду автентифікації. (Це не забезпечує додаткової безпеки для захищеного ресурсу.)

3.3. Access Token Scope

The authorization and token endpoints allow the client to specify the scope of the access request using the “scope” request parameter. In turn, the authorization server uses the “scope” response parameter to inform the client of the scope of the access token issued.

Кінцеві точки авторизації та маркера дозволяють клієнту вказати область запиту доступу за допомогою параметра запиту “scope”. У свою чергу, сервер авторизації використовує параметр відповіді “scope”, щоб повідомити клієнту про область виданого маркера доступу.

The value of the scope parameter is expressed as a list of space-delimited, case-sensitive strings. The strings are defined by the authorization server. If the value contains multiple space-delimited strings, their order does not matter, and each string adds an additional access range to the requested scope.

Значення параметра scope виражається як список рядків, розділених пробілами, чутливих до регістру. Рядки визначаються сервером авторизації. Якщо значення містить кілька рядків, розділених пробілами, їх порядок не має значення, і кожен рядок додає додатковий діапазон доступу до запитаної області.

scope = scope-token *( SP scope-token )

scope-token = 1*( %x21 / %x23-5B / %x5D-7E )

The authorization server MAY fully or partially ignore the scope requested by the client, based on the authorization server policy or the resource owner’s instructions. If the issued access token scope is different from the one requested by the client, the authorization server MUST include the “scope” response parameter to inform the client of the actual scope granted.

Сервер авторизації МОЖЕ повністю або частково ігнорувати область, яку запитує клієнт, на основі політики сервера авторизації або вказівок власника ресурсу. Якщо область виданого маркера доступу відрізняється від тієї, яку запитує клієнт, сервер авторизації ПОВИНЕН включити параметр відповіді «scope», щоб повідомити клієнта про фактичну надану область.

If the client omits the scope parameter when requesting authorization, the authorization server MUST either process the request using a pre-defined default value or fail the request indicating an invalid scope. The authorization server SHOULD document its scope requirements and default value (if defined).

Якщо клієнт пропускає параметр області під час запиту авторизації, сервер авторизації ПОВИНЕН або обробити запит, використовуючи попередньо визначене значення за замовчуванням, або відхилити запит, вказавши недійсну область. Сервер авторизації ПОВИНЕН задокументувати свої вимоги до області та значення за замовчуванням (якщо визначено).

4. Obtaining Authorization

To request an access token, the client obtains authorization from the resource owner. The authorization is expressed in the form of an authorization grant, which the client uses to request the access token. OAuth defines four grant types: authorization code, implicit, resource owner password credentials, and client credentials. It also provides an extension mechanism for defining additional grant types.

Щоб запитати маркер доступу, клієнт отримує авторизацію від власника ресурсу. Авторизація виражається у формі надання авторизації, яку клієнт використовує для запиту маркера доступу. OAuth визначає чотири типи дозволів: код авторизації, неявний, облікові дані пароля власника ресурсу та облікові дані клієнта. Він також забезпечує механізм розширення для визначення додаткових типів грантів.

4.1. Authorization Code Grant

The authorization code grant type is used to obtain both access tokens and refresh tokens and is optimized for confidential clients. Since this is a redirection-based flow, the client must be capable of interacting with the resource owner’s user-agent (typically a web browser) and capable of receiving incoming requests (via redirection) from the authorization server.

Тип надання коду авторизації використовується для отримання як маркерів доступу, так і маркерів оновлення та оптимізований для конфіденційних клієнтів. Оскільки це потік на основі перенаправлення, клієнт повинен мати можливість взаємодіяти з агентом користувача власника ресурсу (зазвичай веб-браузером) і отримувати вхідні запити (через перенаправлення) від сервера авторизації.

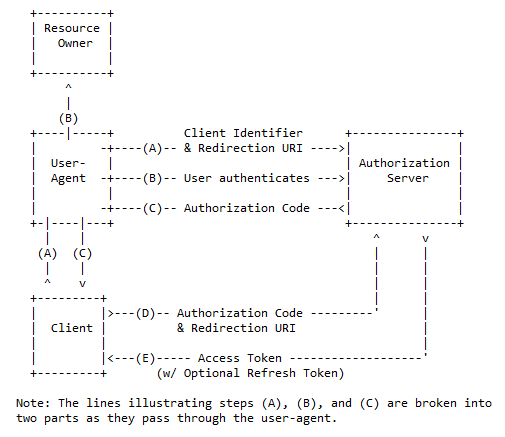

Note: The lines illustrating steps (A), (B), and (C) are broken into two parts as they pass through the user-agent.

Примітка. Рядки, що ілюструють кроки (A), (B) і (C), розбиваються на дві частини, коли вони проходять через агент користувача.

Figure 3: Authorization Code Flow

The flow illustrated in Figure 3 includes the following steps:

Потік, показаний на малюнку 3, включає такі кроки:

(A) The client initiates the flow by directing the resource owner’s user-agent to the authorization endpoint. The client includes its client identifier, requested scope, local state, and a redirection URI to which the authorization server will send the user-agent back once access is granted (or denied).

(A) Клієнт ініціює потік, направляючи агента користувача власника ресурсу до кінцевої точки авторизації. Клієнт включає свій ідентифікатор клієнта, запитану область, локальний стан і URI перенаправлення, на який сервер авторизації надішле агент користувача назад, коли доступ буде надано (або заборонено).

(B) The authorization server authenticates the resource owner (via the user-agent) and establishes whether the resource owner grants or denies the client’s access request.

(B) Сервер авторизації аутентифікує власника ресурсу (через агента користувача) і визначає, чи власник ресурсу надає або відхиляє запит клієнта на доступ.

(C) Assuming the resource owner grants access, the authorization server redirects the user-agent back to the client using the redirection URI provided earlier (in the request or during client registration). The redirection URI includes an authorization code and any local state provided by the client earlier.

(C) Припускаючи, що власник ресурсу надає доступ, сервер авторизації перенаправляє агента користувача назад до клієнта, використовуючи URI перенаправлення, наданий раніше (у запиті або під час реєстрації клієнта). URI перенаправлення включає код авторизації та будь-який локальний стан, наданий клієнтом раніше.